A Microsoft anunciou uma nova iniciativa de uso livre, que visa descobrir evidências forenses de sabotagem em sistemas Linux, incluindo rootkits e malware intrusivo que, de outra forma, poderiam não ser detectados.

A oferta de nuvem, apelidada de Project Freta, é um mecanismo forense de memória baseado em snapshot que visa fornecer inspeção automatizada de memória volátil de sistema completo de snapshots de máquina virtual (VM), com recursos para detectar software malicioso, rootkits de kernel e outras técnicas furtivas de malware como ocultação de processos.

O projeto recebeu o nome de Freta Street, em Varsóvia, o local de nascimento de Marie Curie, a famosa físico franco-polonesa que trouxe imagens médicas de raios-X para o campo de batalha durante a Primeira Guerra Mundial.

“O malware moderno é complexo, sofisticado e projetado com a não descoberta como princípio básico”, disse Mike Walker, diretor sênior da New Security Ventures da Microsoft. “O Projeto Freta pretende automatizar e democratizar o forense da VM a um ponto em que todo usuário e toda empresa possa varrer a memória volátil em busca de malware desconhecido com o apertar de um botão – não é necessária nenhuma configuração”.

O objetivo é inferir a presença de malware da memória e, ao mesmo tempo, ganhar vantagem na luta contra os atores de ameaças que implantam e reutilizam malware furtivo nos sistemas de destino por motivos ocultos e, mais importante, tornam a evasão inviável e aumentam o desenvolvimento custo de malware na nuvem não descoberto.

Para esse efeito, o “sistema de detecção confiável” funciona abordando quatro aspectos diferentes que tornariam os sistemas imunes a esses ataques em primeiro lugar, impedindo qualquer programa de:

- Detectando a presença de um sensor de segurança antes de se instalar

- Residir em uma área fora da vista do sensor

- Detectar a operação do sensor e, consequentemente, apagar ou modificar-se para escapar da detecção, e

- Violação das funções do sensor para causar sabotagem

“Quando atacantes e defensores compartilham uma microarquitetura, cada movimento de detecção que um defensor faz perturba o ambiente de uma maneira que pode ser descoberta por um invasor investido em sigilo”, observou Walker. “A única maneira de descobrir esses atacantes é remover sua visão da defesa”.

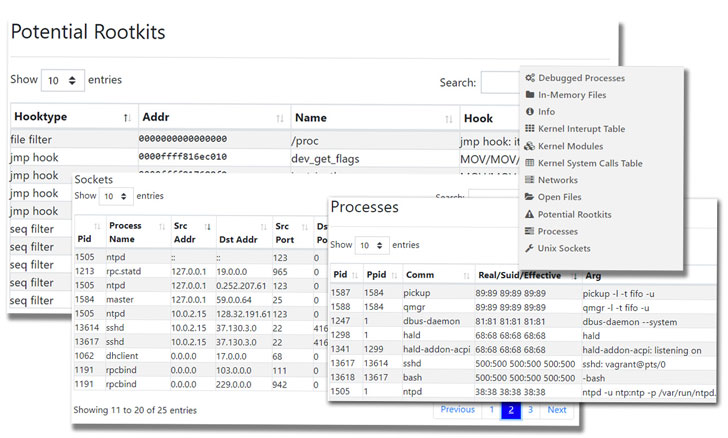

Aberto a qualquer pessoa com uma conta da Microsoft (MSA) ou conta do Azure Active Directory (AAD), o Project Freta permite que os usuários enviem imagens de memória (arquivos .vmrs, .lime, .core ou .raw) por meio de um portal online ou API, postar que é gerado um relatório detalhado que mergulha em diferentes seções (módulos do kernel, arquivos na memória, rootkits em potencial, processos e mais) que podem ser exportados pelo formato JSON.

A Microsoft disse que se concentrou no Linux devido à necessidade de impressão digital dos sistemas operacionais na nuvem, de maneira independente da plataforma, a partir de uma imagem de memória embaralhada. Ele também citou a crescente complexidade do projeto, dado o grande número de kernels publicamente disponíveis para Linux.

Esta versão inicial do Project Freta suporta mais de 4.000 kernels do Linux, com suporte do Windows no pipeline.

Também está no processo de adicionar um recurso de sensor que permite que os usuários migrem a memória volátil de VMs ativas para um ambiente offline para análises adicionais e mais ferramentas de tomada de decisão baseadas em IA para detecção de ameaças.

“O objetivo desse esforço de democratização é aumentar o custo de desenvolvimento de malware na nuvem não descoberto em direção ao seu máximo teórico”, disse Walker. “Os produtores de malware furtivo seriam presos a um ciclo caro de reinvenção completa, tornando essa nuvem um local inadequado para ataques cibernéticos”.

O portal de análise on-line pode ser acessado aqui. A documentação completa do Projeto Freta está disponível aqui.

Fonte: (https://thehackernews.com/)