Os cibercriminosos estão abusando cada vez mais dos domínios ‘pages.dev’ e ‘workers.dev’ da Cloudflare, que implantam páginas da web e facilitam a computação sem servidor, para phishing e outras atividades maliciosas.

A empresa de segurança cibernética Fortra relata que o abuso desses domínios aumentou de 100% a 250% em comparação a 2023.

Os pesquisadores sugerem que os invasores exploram esses domínios para aumentar a legitimidade e a eficácia de suas campanhas maliciosas, aproveitando a marca confiável, os serviços confiáveis, os baixos custos de uso e as opções de proxy reverso da Cloudflare que dificultam a detecção.

Abuso de páginas

O Cloudflare Pages permite que desenvolvedores front-end construam, implantem e hospedem sites escaláveis rápidos diretamente na Rede de Distribuição de Conteúdo (CDN) global do Cloudflare.

A plataforma hospeda sites estáticos, suporta várias Estruturas Modernas de Implantação de Aplicativos da web e fornece Criptografia SSL/TLS padrão, Garantindo Conexões HTTPS sem configuração adicional.

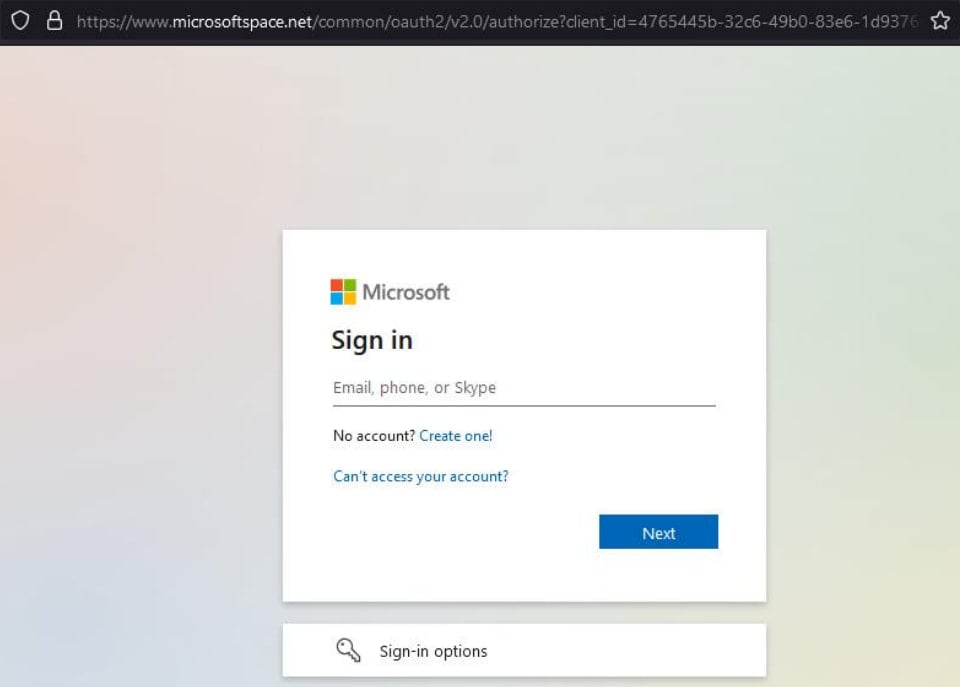

A Fortra relata que os Cibercriminosos Exploram o Cloudflare Pages para Hospedar páginas Intermediárias de Phishing, que Redirecionam as vítimas para sites Maliciosos, como páginas de login do Microsoft Office365 falsas.

Página de Phishing do Microsoft 365

Fonte: Fortra

Os Cibercriminosos Direcionam as vítimas para essas páginas por meio de links Incorporados em PDFs Fraudulentos ou corpos de e-mail de Phishing, que escapam da Detecção de Produtos de Segurança devido à forte Reputação da Cloudflare.

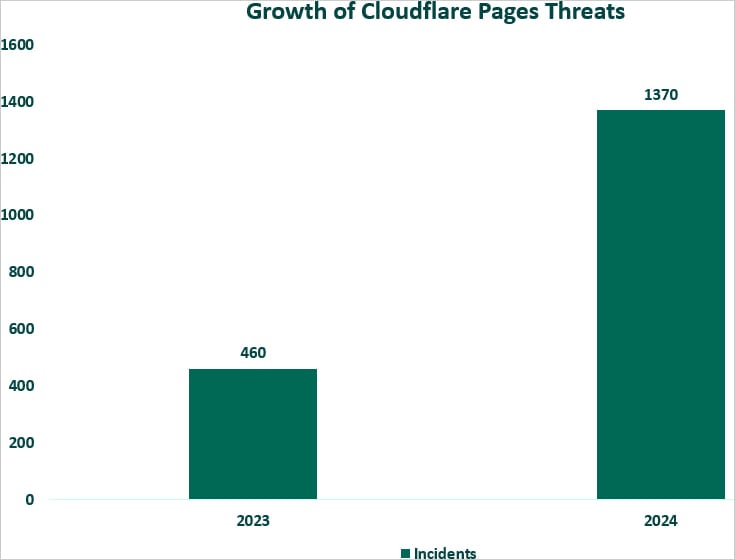

“A equipe SEA da Fortra registrou um aumento de 198% nos ataques de phishing nas páginas da Cloudflare, aumentando de 460 incidentes em 2023 para 1.370 incidentes em meados de outubro de 2024”, relata a Fortra.

“Com uma média de aproximadamente 137 incidentes por mês, esperamos que o volume total de ataques exceda 1.600 até o final do ano, marcando um aumento projetado de 257% em relação ao ano anterior.”

Abuso de páginas do Cloudflare em números

Fonte: Fortra

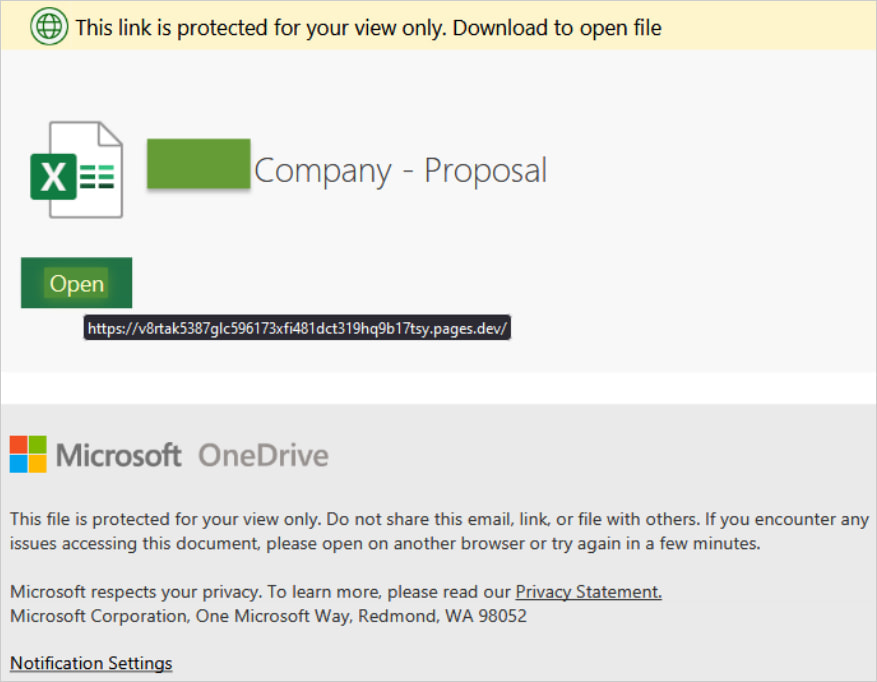

A Fortra destaca que os agentes de ameaças Empregam a tática “bccfoldering” para ocultar a escala de suas Campanhas de Distribuição de e-mail.

“Ao contrário do campo cc, que exibe os destinatários, o bccfoldering os oculta adicionando destinatários apenas ao envelope do e-mail, não aos cabeçalhos”, explica a Fortra.

“Essa tática permite que os adversários ocultem a escala de suas campanhas de phishing, pois destinatários ocultos dificultam a detecção da extensão total da operação, a menos que o servidor esteja configurado para revelá-los.”

E-mail de Phishing Contendo um link para um domínio do Cloudflare Pages

Fonte: Fortra

Abuso de Trabalhadores

O Cloudflare Workers Capacita os Desenvolvedores a Escrever e Implantar Aplicativos leves e scripts Diretamente na rede de ponta do Cloudflare, Oferecendo uma Plataforma de Computação sem Servidor.

Os Desenvolvedores o usam Legitimamente para Implantação de API, Otimização de Conteúdo, Firewall Personalizado e Implementação de CAPTCHA, Automação de tarefas e criação de Microsserviços.

Fortra relata um aumento no abuso de Trabalhadores, com agentes de ameaças Usando-os para Realizar ataques de Negação de Serviço Distribuído (DDoS), Implantar sites de Phishing, injetar scripts Prejudiciais nos Navegadores das vítimas e forçar senhas de contas.

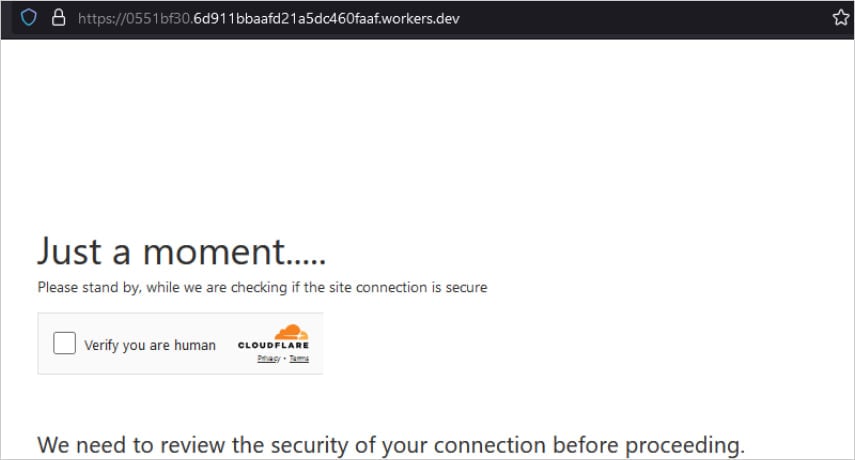

Em um caso citado por Pesquisadores, os Cibercriminosos Exploraram os Trabalhadores da Cloudflare para Hospedar uma etapa de Verificação humana em um esquema de Phishing, Aprimorando sua Legitimidade.

Etapa de Verificação usada em uma Campanha de Phishing

Fonte: Fortra

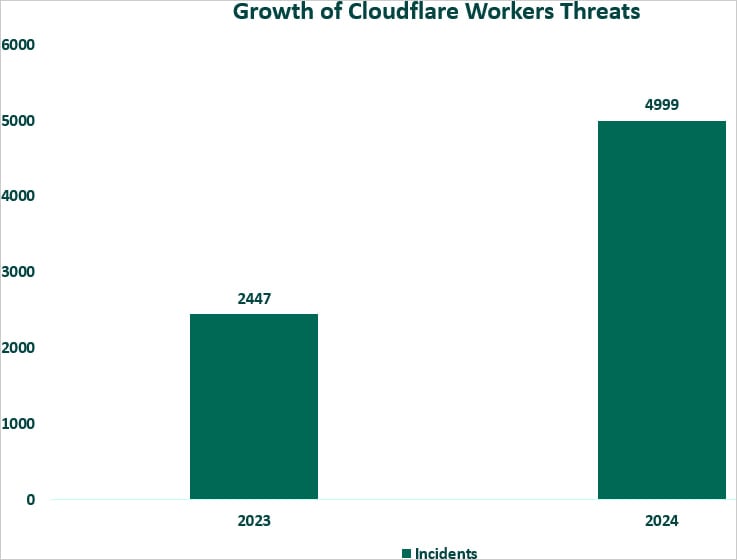

“Registramos um aumento de 104% em ataques de phishing nesta plataforma [Cloudflare Workers], aumentando de 2.447 incidentes em 2023 para 4.999 incidentes até agora neste ano”, relata a Fortra.

“Com uma média de 499 incidentes por mês, prevemos que o volume total se aproxime de 6.000 até o final do ano, marcando um aumento projetado de 145% em comparação ao ano anterior.”

Volume de abuso de Trabalhadores da Cloudflare

Fonte: Fortra

Os Usuários podem Combater ataques de Phishing que abusam de Serviços Legítimos Verificando a Autenticidade de URLs antes de inserir Informações Confidenciais.

Habilitar medidas Adicionais de Segurança de conta, como Autenticação de dois fatores, também pode impedir Invasões de conta, mesmo que as Credenciais estejam Comprometidas.

Fonte: BleepingComputer, Bill Toulas