Golpistas se passam pela gangue de ransomware BianLian enviando notas de resgate falsas para empresas dos EUA via correio tradicional pelo Serviço Postal dos Estados Unidos.

Hoje, a GuidePoint Security relatou pela primeira vez essas notas de resgate fraudulentas e, mais tarde, um CEO que recebeu a mesma carta enviou uma digitalização dela para a BleepingComputer.

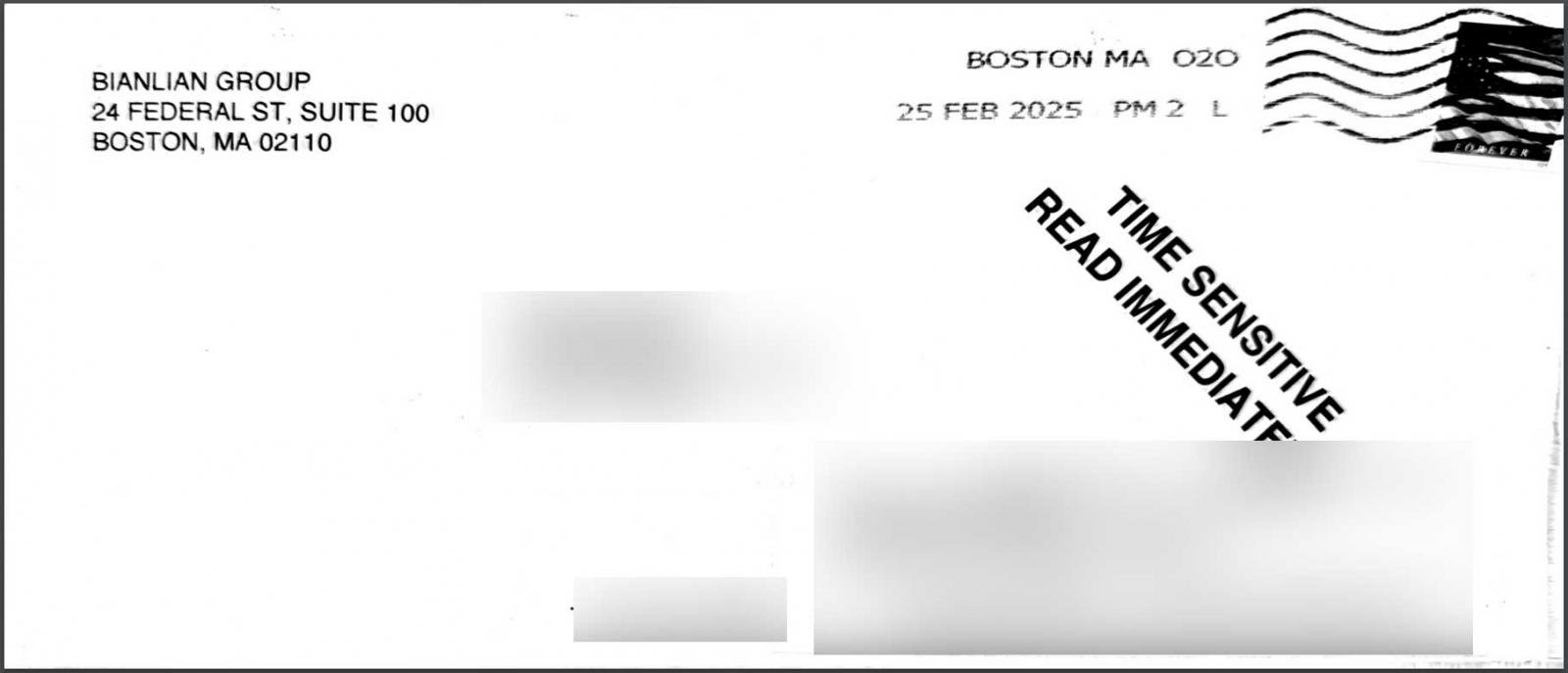

Os envelopes para essas notas de resgate, rotulados como do “Grupo BIANLIAN”, listam um endereço de retorno em um prédio de escritórios em Boston, Massachusetts:

BIANLIAN GROUP

24 FEDERAL ST, SUITE 100

BOSTON, MA 02110

Na carta compartilhada com o BleepingComputer, o envelope indica que foi enviado em 25 de fevereiro de 2025. Notavelmente, essa data de envio corresponde à observada pela Arctic Wolf, que também relatou o golpe hoje.

Essas cartas têm como alvo CEOs de empresas em seus endereços de correspondência corporativos e passam por uma unidade postal em Boston. Os envelopes exibem com destaque o aviso: “Leia imediatamente com tempo sensível.”

Envelope para nota de resgate falsa da BianLian

Fonte: BleepingComputer

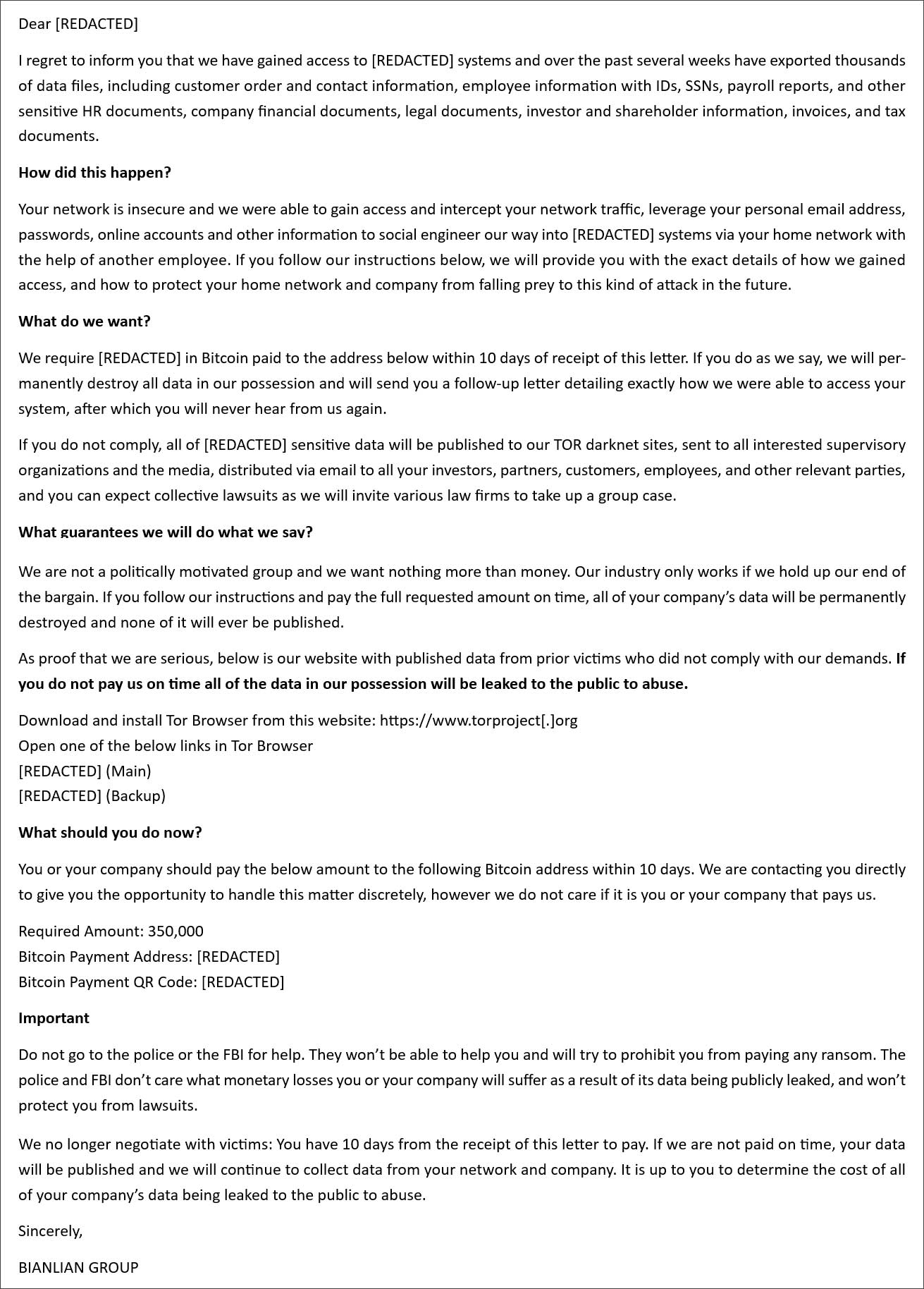

Cada envelope contém uma nota de resgate endereçada ao CEO da empresa ou a outro executivo, alegando falsamente ser da operação de ransomware BianLian. De acordo com as notas revisadas pela BleepingComputer, os golpistas adaptam essas mensagens ao setor da empresa, especificando diferentes tipos de dados supostamente roubados com base nas atividades da empresa.

Por exemplo, notas de resgate falsas da BianLian enviadas a empresas de saúde alegam que informações de pacientes e funcionários foram comprometidas. Enquanto isso, aqueles que visam negócios baseados em produtos alegam a exposição de pedidos de clientes e registros de funcionários.

Uma dessas notas de resgate falsas diz:

“Lamento informar que obtivemos acesso aos sistemas [REDIGIDO] e, nas últimas semanas, exportamos milhares de arquivos de dados. Isso inclui informações de pedidos e contatos de clientes, detalhes de funcionários com IDs, SSNs, relatórios de folha de pagamento e outros documentos confidenciais de RH, bem como registros financeiros da empresa, documentos legais, informações de investidores e acionistas, faturas e documentos fiscais.”

Nota de resgate falsa da BianLian enviada por correio tradicional

Fonte: GuidePoint Security

As notas de resgate enviadas por correio diferem significativamente das comunicações reais da BianLian, mas os golpistas tentam fazê-las parecer convincentes incluindo os sites reais de vazamento de dados Tor do grupo de ransomware.

Ao contrário das demandas típicas de ransomware, essas notas falsas alegam que a BianLian não negocia mais com as vítimas. Em vez disso, eles alertam que a empresa visada tem apenas 10 dias para fazer um pagamento em Bitcoin para evitar que os dados sejam vazados.

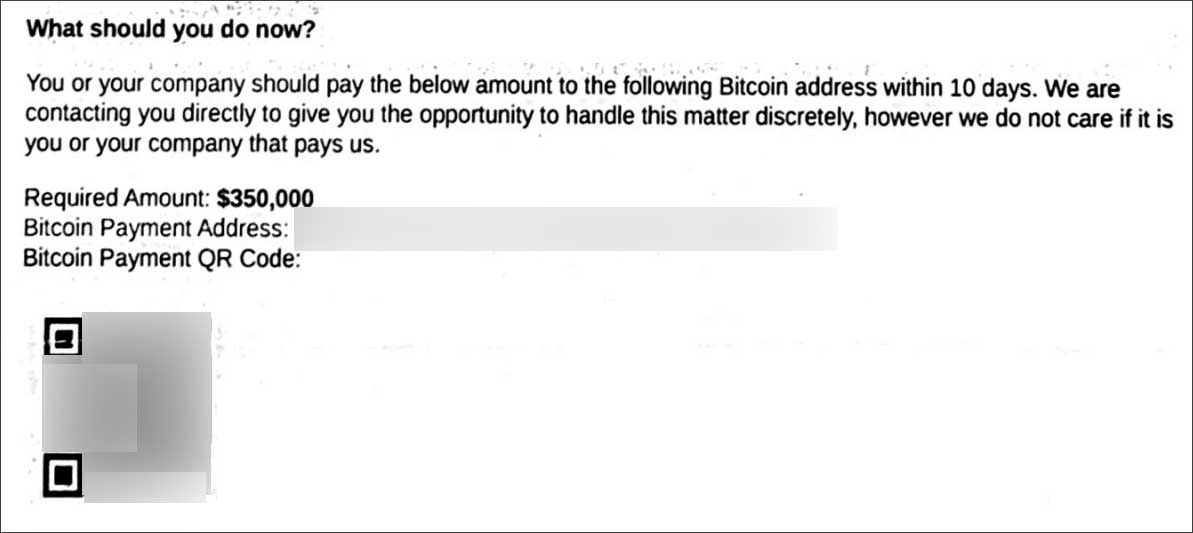

Cada nota de resgate especifica um valor de pagamento variando entre US$ 250.000 e US$ 500.000, juntamente com um endereço de Bitcoin recém-gerado e um código QR para a transação.

De acordo com a Arctic Wolf, todas as organizações de saúde receberam uma demanda de resgate de US$ 350.000 — o mesmo valor compartilhado por uma empresa de saúde com a BleepingComputer, conforme mostrado abaixo.

Informações de pagamento em nota de resgate falsa da BianLian

Fonte: BleepingComputer

A Arctic Wolf também relata que duas das notas de resgate que seus pesquisadores revisaram incluíam senhas comprometidas legítimas, provavelmente para fazer as ameaças parecerem mais confiáveis.

“Em pelo menos duas cartas, o autor da ameaça incluiu uma senha comprometida dentro do ‘Como isso aconteceu?’ seção, quase certamente em uma tentativa de adicionar legitimidade à sua reivindicação”, explicou Arctic Wolf.

Apesar dessas táticas, especialistas em segurança concordam que as notas de resgate são falsas e servem apenas para intimidar executivos a pagar, já que não há sinais de uma violação real.

“Embora o GRIT não possa confirmar a identidade dos autores da carta neste momento, avaliamos com alto nível de confiança que as demandas de extorsão contidas nela são ilegítimas e não se originam do grupo de ransomware BianLian”, afirmou o pesquisador de segurança da GuidePoint Grayson North.

No entanto, isso não significa que as empresas devem ignorar o golpe. Dada a ampla distribuição dessas cartas, os administradores de TI e segurança devem informar os executivos sobre a farsa para evitar pânico desnecessário e desperdício de recursos.

Essas notas falsas de resgate marcam uma evolução dos golpes de extorsão por e-mail que ganharam popularidade desde 2018. Em vez de mirar em indivíduos por meio de e-mails pessoais, os golpistas agora se concentram em CEOs corporativos.

O BleepingComputer entrou em contato com a operação de ransomware BianLian para determinar se eles estavam envolvidos nessas correspondências, mas nenhuma resposta estava imediatamente disponível.

Fonte: BleepingComputer, Lawrence Abrams